Suplantación de Identidad

y ciberataques

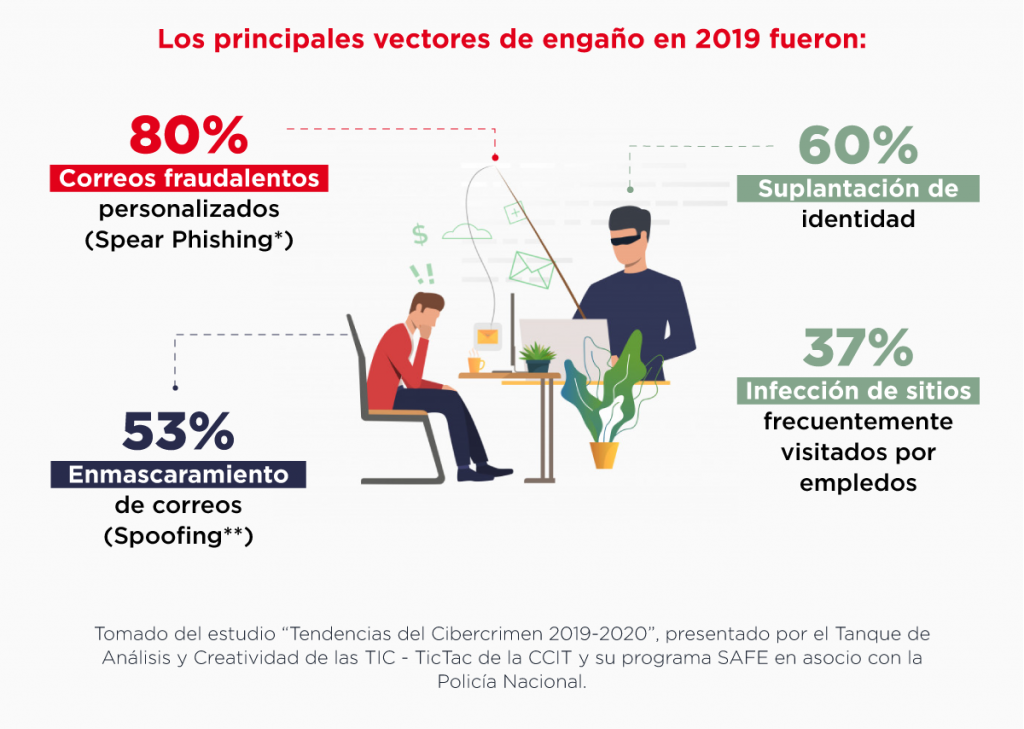

Cerca del 90% de los ciberataques que sufren las empresas en Colombia se deben a ingeniería social y falta de servicios de ciberseguridad de calidad. A través de distintas técnicas los cibercriminales obtienen información confidencial de empresas, directivos y empleados, para luego suplantar identidades, falsificar correos electrónicos y conseguir en la mayoría de los casos desviar dinero hacia cuentas bancarias bajo su control o generar despachos de insumos y mercancías engañando a clientes y proveedores.

ATAQUES BEC (BUSINESS EMAIL COMPROMISE)

Las comunicaciones con proveedores externos y socios de confianza requieren de entornos seguros, que garanticen la integridad de correos electrónicos y servicios de mensajería instantánea utilizados.

¿CÓMO SON ESTOS ATAQUES?

1.

Los cibercriminales diseñan escenarios simulados para engañar a empleados clave suplantando a ejecutivos.

2.

Realizan acciones no autorizadas de las empresas consiguiendo suplantar a sus clientes y proveedores mediante el robo de identidad basado en ingeniería social.

En Colombia, el monto promedio de las cifras de

pérdidas por ataque puede oscilar entre 300 millones y 5.000 millones de pesos, según el tamaño de la empresa afectada.

Spear Phishing*

Los estafadores crean páginas web, correos electrónicos o incluso mensajes cortos falsos que pueden parecer auténticos, solicitando allí información como registros o inicio de sesión de los usuarios. Es así como los ciberdelincuentes consiguen los datos de acceso para tiendas online, redes sociales o espacios de almacenamiento en la nube. En algunos casos, logran conseguir incluso información bancaria o datos de la tarjeta de crédito de las personas.

SPOOFING**

En seguridad informática, este término se refiere a la suplantación de direcciones IP con origen falso y con el fin de hacerse pasar por otro sistema informático. Pueden existir diferentes tipos de spoofing: el IP spoofing, el ARP spoofing, el DNS spoofing, el Web spoofing o el e-mail spoofing.

Este último corresponde a la creación de correos electrónicos suplantando la identidad de una persona o empresa, para hacerse pasar por ella y engañar al destinatario. En ocasiones, los cibercriminales solo cambian un símbolo o letra del correo remitente original. De igual manera, pueden adquirir dominios

no asegurados por la compañía víctima.

Relacionado:

1 pensado en “Ataques BEC (Business Email Compromise)”

Gustavo Paxzu

Esto es una prueba